News Blog

Linux - SSH-Port ändern

Der Standard-Port für SSH ist der TCP-Port 22. Dieser wird bei Installation des OpenSSH-Servers (siehe auch Linux - SSH-Server) automatisch aktiviert.

Der Vorteil von standardisierten Ports ist, dass diese im allgemeinen bekannt und in vielen Netzwerken dementsprechend freigegeben sind. Der Nachteil ergibt sich aus demselben Grund, da die Ports bekannt sind, werden diese gezielt für automatisierte Login-Versuche, sogenannte Brute-Force-Attacken, verwendet.

Diese sind an sich nicht weiter tragisch, wenn man starke Passwörter verwendet (Linux - Sichere Passwörter mit pwgen) und das Root-Login (Linux - Debian - root-Login verbieten) unterbindet. Sie haben jedoch den Nachteil, dass je nach Häufigkeit, die Server-Performance beeinflusst werden kann.

Eine Änderung des SSH-Ports bringt erst einmal keine zusätzliche Sicherheit. Durch einen einfachen Portscan, kann der neu verwendete Port schnell ermittelt werden. Er verhindert doch in der Regel eben die automatisierten Brute-Force-Attacken und nimmt somit Last vom Server.

Da eine manuelle Suche der Ports und Anpassung der Bots für die meisten Angreifer zu aufwändig ist, kommt es ungewollt zu verbesserten Sicherheit des Servers.

Wichtig, dies bietet keinen Schutz gegen Angreifer, die gezielt nach Angriffsmöglichkeiten auf Eurem Server suchen.

Linux - SSH-Zugriff einschränken

Grundsätzlich wird das Login über SSH erst einmal nicht eingeschränkt. Das heißt, jeder Benutzer kann sich via SSH auf den Rechner verbinden, nachdem der OpenSSH-Server installiert ist.

Über die SSH-Konfiguration ist es jedoch möglich, Benutzer und Gruppen explizit zu erlauben oder zu verbieten.

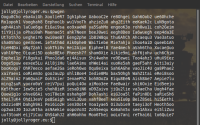

Linux - Sichere Passwörter mit pwgen

Immer wieder bekomme ich die Frage, wie man sichere und vor allem merkbare Passwörter generiert. Linux stellt einem hier mit pwgen ein Werkzeug zur Verfügung, mit dem Passwörter nach eigenen Bedürfnissen generiert werden können.

Immer wieder bekomme ich die Frage, wie man sichere und vor allem merkbare Passwörter generiert. Linux stellt einem hier mit pwgen ein Werkzeug zur Verfügung, mit dem Passwörter nach eigenen Bedürfnissen generiert werden können.

Linux - Debian - root-Login verbieten

Generell ist nach der Installation von Debian, der Login des administrativen Benutzers root erlaubt. Durch Brute-Force-Attacken ist dieser jedoch ein beliebtes Angriffsziel und kann durch schwache Kennwörter (Linux - Sichere Passwörter mit pwgen) einen vollständigen Zugriff auf das System ermöglichen.

Aus diesem Grund ist es empfehlenswert, das Remote-Login für den root-Benutzer zu verbieten und das Ausführen von Aktionen mit erweiterten Rechten einem alternativen Benutzer zu ermöglichen.